1、计算机病毒由来计算机病毒是怎么样由来的呢?我带你去看看!下面由我给你做出详细的计算机病毒由来介绍!希望对你有帮助!

计算机病毒由来介绍一:

病毒不是来源于突发的原因 。电脑病毒的制造却来自于一次偶然的事件,具体可以参考百度百科。

木马等病毒是指通过入侵计算机,能够伺机盗取帐号密码的恶意程序,它是计算机病毒中的一种特定类型 。

木马通常会自动运行,在用户登录游戏帐号或其它(如网银、聊天)帐号的过程中记录用户输入的帐号和密码,并自动将窃取到的信息发送到黑客预先指定的信箱中 。这将直接导致用户帐号被盗用 , 帐户中的虚拟财产被转移 。

电脑管家应用了腾讯自研第二代反病毒引擎,资源占用少,基于CPU虚拟执行技术能够根除顽固病毒,大幅度提升深度查杀能力 。可以很好防护电脑 。

计算机病毒由来介绍二:

那么究竟它是如何产生的呢?其过程可分为:程序设计–传播–潜伏–触发、运行–实行攻击 。究其产生的原因不外乎以下几种:

开个玩笑 , 一个恶作剧 。某些爱好计算机并对计算机技术精通的人士为了炫耀自己的高超技术和智慧,凭借对软硬件的深入了解,编制这些特殊的程序 。这些程序通过载体传播出去后,在一定条件下被触发 。如显示一些动画 , 播放一段音乐,或提一些智力问答题目等,其目的无非是自我表现一下 。这类病毒一般都是良性的,不会有破坏操作 。

产生于个别人的报复心理 。每个人都处于社会环境中,但总有人对社会不满或受到不公证的待遇 。如果这种情况发生在一个编程高手身上,那么他有可能会编制一些危险的程序 。在国外有这样的事例:某公司职员在职期间编制了一段代码隐藏在其公司的系统中,一旦检测到他的名字在工资报表中删除,该程序立即发作,破坏整个系统 。类似案例在国内亦出现过 。

用于版权保护 。计算机发展初期,由于在法律上对于软件版权保护还没有象今天这样完善 。很多商业软件被非法复制 , 有些开发商为了保护自己的利益制作了一些特殊程序,附在产品中 。如:巴基斯坦病毒,其制作者是为了追踪那些非法拷贝他们产品的用户 。用于这种目的的病毒目前已不多见 。

用于特殊目的 。某组织或个人为达到特殊目的,对政府机构、单位的特殊系统进行宣传或破坏 。或用于军事目的 。

计算机病毒由来介绍三:

游戏程序起源说:十几年前,计算机在社会上还没有得到广泛的普及应用,美国贝尔实验室的程序员,为了娱乐 , 而在自己实验室的计算机上编制了吃掉对方程序的程序 , 看谁先把对方的程序吃光 。

有人认为这是世界上第一个计算机病毒,但这只是一个猜想而以 。世界上第一例被证实的计算机病霉 制造计算机病毒的罪魁祸首到底是谁,到目前为止,依然众说纷坛 。1983年l1月3日美国计算机专家弗莱德·科恩(Fred Cohen)在美国国家计算机安全会议上,演示了他研制的一种在运行过程中可以复制自身的破坏性程序,沦.艾德勒曼(Len Adlemn)将它命名为计算机病毒,并在每周召开一次的计算机安全讨论会上正式提出来,8小时后专家们在VAXII/750计算机系统上运行 , 第一个病毒实验成功 。

一周后获准进行实验演示,从而在实验上证实了计算机病毒的存在,这就是世界上第一例被证实的计算机病毒 。可以相信,计算机病毒的产生并广泛传染至全世界的根本原因在于那些对于计算机语言及操作系统有深入了解的一些恶作剧者 。不过,正像病毒的种类多种多样一样,计算机病毒的产生原因也并非一种 。

文章插图

2、电脑病毒是怎么制作的计算机病毒是当今的电脑用户不想遇到的,那你们肯定会好奇电脑病毒是怎么制造的,下面是我为大家整理的内容,希望对大家有所帮助! 计算机病毒的制作过程: 1.计算机病毒的特征是传播性,非授权性,隐藏性 , 潜伏性 , 破坏性,不可预见性 , 可触发性 。 2.计算机病毒根据感染方式可以分为感染可执行文件的病毒,感染引导区的病毒,感染文档文件的病毒 3.现阶段的反病毒技术有特征码扫描,启发式扫描 , 虚拟机技术,主动防御技术,自免疫技术,云杀毒等等 。 4.一个简单病毒的模块包含,触发模块,传播模块,表现模块 。 5.学习计算机病毒,要了解硬盘结构,计算机扇区结构,计算机系统启动过程,文件系统,计算机引导过程 。 6.汇编语言和C语言用的会比较多 。 7.现阶段也有一些简单病毒制造机,此类软件可以在网上找到 。 计算机病毒产生说法: 1.最早是为了恶作剧,计算机病毒最早出现于DOS,这是一个引导阶段,在这个阶段下,人们都是为了恶作剧,出现于1987年 , 当时的计算机硬件较少,功能简单,一般需要通过软盘启动后使用.引导型病毒利用软盘的启动原理工作,它们修改系统启动扇区,在计算机启动时首先取得控制权,减少系统内存,修改磁盘读写中断,影响系统工作效率,在系统存取磁盘时进行传播 。1989年引导型病毒发展为可以感染硬盘,典型的代表有“石头(2)” 2.1989年,可执行文件型病毒出现,利用DOS系统加载执行文件的机制工作,代表为“耶路撒冷”,“星期天”病毒,病毒代码在系统执行文件时取得控制权,修改DOS中断,在系统调用时进行传染,并将自己附加在可执行文件中,使文件长度增加 。 3 。1990年,发展为复合型病毒,可感染COM和EXE文件 。 4.1992年,伴随型病毒出现,它们利用DOS加载文件的优先顺序进行工作 。 5.1994年,随着汇编语言的发展,实现同一功能可以用不同的方式进行完成,这些方式的组合使一段看似随机的代码产生相同的运算结果 。幽灵病毒就是利用这个特点,每感染一次就产生不同的代码 。例如“一半”病毒就是产生一段有上亿种可能的解码运算程序,病毒体被隐藏在解码前的数据中,查解这类病毒就必须能对这段数据进行解码,加大了查毒的难度 。 6.1995年,生成器,变体机阶段 7.1995年,蠕虫 8.1996年,视窗阶段 , 出现于窗口化系统windows系列中 。 9.1997年,因互联网出现,进入互联网即通过网络传播 。 10.1997年,Java阶段,此时出现java语言进行传播和资料获取的病毒开始出现,典型的代表是JavaSnake病毒 , 还有一些利用邮件服务器进行传播和破坏的病毒,例如Mail-Bomb病毒,它会严重影响因特网的效率 。 计算机病毒:病毒的含义 与医学上的“病毒”概念不同,计算机病毒不是自然存在的 , 你无法用任何一台显微镜观察到一个计算机病毒样本,它归根结底只是一串二进制代码 。但由于计算机病毒与生物医学上的“病毒”同样具有传染性、破坏性、隐敝性和潜伏性,因此人们从生物医学上引申了“病毒”这个名词 。 人们对计算机病毒最通常的定义可以表述为:“利用计算机软硬件所固有的弱点编制的具有自身复制能力的、会不断感染的、具有特殊目的的计算机程序” 。这个定义不但包括人们熟知的“拿它死幽灵王”、CIH等恶性计算机病毒,还包含了我们熟悉的宏病毒 。 Office文件并不是单纯的不可执行文件,虽然它本身不能作为程序执行,但微软公司为了扩展Office的功能,提供了一种专门的Basic语言—— VBA 。编写者可以将程序代码嵌人Office文件中,当用Office程序打开这些文件时,程序代码便会自动执行 。前一段流行的“美丽杀手 Melissa”病毒便是利用宏来使电子邮件程序Outlook自动根据通讯录中前五十个记录的地址发信 , 而最近的“七月杀手July Killer”宏病毒的破坏方式则是产生一个只含有一句“deltree/y c:”的Autoexec.bat文件来替代你原有的文件 。 值得一提的是,“特洛伊木马程序”、“后门程序”和“蠕虫”这三个概念严格说来并不符合上述病毒定义 。“特洛伊木马程序”的名字来自于世人共知的希腊神话:木马通常“伪装”成另一程序,比如一个著名的游戏或工具,不知情的用户运行后便上了当 。虽然木马程序通常表现出格式化硬盘、传染病毒或安装“后门”等恶性行为,可是它并不会复制自己 。“后门程序”是近来发展相当快的一类恶性黑客程序 。从本质上说,后门软件是一套远程控制工具,当后门程序成功侵入计算机系统后便悄悄打开某个端口,接着黑客便能通过Internet窃取系统的网络帐号、密码等重要资料或破坏数据,为所欲为 。“蠕虫”并不感染其他文件,仅仅是在系统之间永无止境地复制自己,不断消耗系统资源以至严重影响甚至拖垮整个系统 。

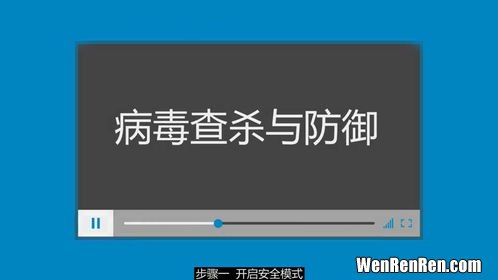

文章插图

3、电脑病毒来源于哪里电脑病毒危害甚大,你知道它是怎么样来的吗?下面由我给你做出详细的电脑病毒来源说法介绍!希望对你有帮助!

电脑病毒来源说法一:

电脑病毒也是人为编写的一段程序只是

只不过这样的程序是带有破坏性的

电脑病毒来源说法二:

电脑病毒是人为编写产生的 。所谓的计算机病毒其实就是人为编写的带有破坏计算机功能或者数据的计算机代码 。最早的电脑病毒出现在dos系统上 。计算机病毒具有,传播性 , 复制性,以及破坏性 。

由于病毒的特性所以对于用户而言,要做好防御工作安装有效的杀毒软件 。使病毒无法入侵 。

目前瑞星杀毒软件最新的版本是瑞星杀毒软件V16;防火墙的最新版本是瑞星防火墙V16;瑞星全功能的最新版本为瑞星全功能安

全软件2011 。

【电脑病毒是怎么来的,计算机病毒由来】电脑病毒来源说法三:

病毒一般是网络上下载或安装软件时带来的 。有的是网络上进来的 。用杀毒软件要一次全面杀毒才可以必免电脑上还在在病毒 。但是人些病毒是在软件里 。只要运行就会在次出现 。那就只有删除软件 。

相关阅读:

计算机病毒特点

繁殖性

计算机病毒可以像生物病毒一样进行繁殖,当正常程序运行时 , 它也进行运行自身复制,是否具有繁殖、感染的特征是判断某段程序为计算机病毒的首要条件 。

破坏性

计算机中毒后,可能会导致正常的程序无法运行,把计算机内的文件删除或受到不同程度的损坏 。破坏引导扇区及BIOS,硬件环境破坏 。

传染性

计算机病毒传染性是指计算机病毒通过修改别的程序将自身的复制品或其变体传染到其它无毒的对象上,这些对象可以是一个程序也可以是系统中的某一个部件 。

潜伏性

计算机病毒潜伏性是指计算机病毒可以依附于其它媒体寄生的能力 , 侵入后的病毒潜伏到条件成熟才发作, 会使电脑变慢 。

隐蔽性

计算机病毒具有很强的隐蔽性,可以通过病毒软件检查出来少数,隐蔽性计算机病毒时隐时现、变化无常,这类病毒处理起来非常困难 。

可触发性

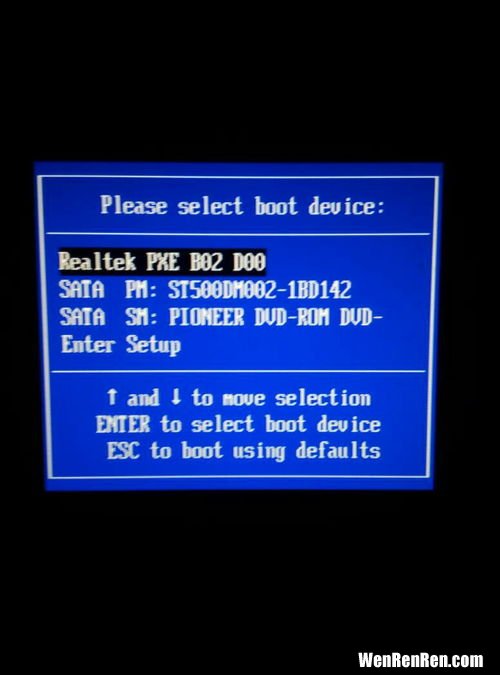

文章插图

4、计算机病毒是如何产生的?计算机病毒的传播途径有3种:

1、通过移动存储设备进行病毒传播:如U盘、CD、软盘、移动硬盘等都可以是传播病毒的路径,而且因为它们经常被移动和使用,所以它们更容易得到计算机病毒的青睐,成为计算机病毒的携带者;

2、通过网络来传播:这里描述的网络方法也不同,网页、电子邮件、QQ、BBS等都可以是计算机病毒网络 传播的途径,特别是近年来,随着网络技术的发展和互联网的运行频率 , 计算机病毒的速度越来越快,范围也在逐步扩大;

3、利用计算机系统和应用软件的弱点传播:近年来,越来越多的计算机病毒利用应用系统和软件应用的不足传播出去因此这种途径也被划分在计算机病毒基本传播方式中 。

计算机病毒有自己的传输模式和不同的传输路径 。计算机本身的主要功能是它自己的复制和传播,这意味着计算机病毒的传播非常容易,通常可以交换数据的环境就可以进行病毒传播 。

扩展资料

任何病毒只要侵入系统 , 都会对系统及应用程序产生程度不同的影响 。轻者会降低计算机工作效率,占用系统资源,重者可导致数据丢失、系统崩溃 。

病毒只有在满足其特定条件时 , 才会对计算机产生致命的破坏,电脑或者系统中毒后不会马上反应,病毒会长期隐藏在系统中 。

计算机病毒不易被发现,这是由于计算机病毒具有较强的隐蔽性,其往往以隐含文件或程序代码的方式存在,在普通的病毒查杀中,难以实现及时有效的查杀 。

参考资料来源:百度百科- 收藏 15183 1079 计算机病毒

文章插图

5、电脑病毒是怎么样产生的呢

计算机病毒的产生是计算机技术和以计算机为核心的社会资讯化程序发展到一定阶段的必然产物 。下面由我给你做出详细的电脑病毒的产生介绍!希望对你有帮助!

电脑病毒的产生介绍:

其产生的过程可分为:程式设计–传播–潜伏–触发、执行–实行攻击 。

究其产生的原因不外乎以下几种:

1、一些计算机爱好者出于好奇或兴趣,也有的是为了满足自己的表现欲 , 故意编制出一些特殊的计算机程式,让别人的电脑出现一些动画,或播放声音,或提出问题让使用者回答,以显示自己的才干 。而此种程式流传出去就演变成计算机病毒,此类病毒破坏性一般不大 。

2、产生于个别人的报复心理 。如祖国台湾的学生陈盈豪,就是出于此种情况;他以前购买了一些杀病毒软体 , 可拿回家一用,并不如厂家所说的那么厉害 , 杀不了什么病毒,于是他就想亲自编写一个能避过各种杀病毒软体的病毒,这样,CIH就诞生了 。此种病毒对电脑使用者曾造成一度的灾难 。

3、来源于软体加密,一些商业软体公司为了不让自己的软体被非法复制和使用,运用加密技术,编写一些特殊程式附在正版软体上,如遇到非法使用,则此类程式自动启用,于是又会产生一些新病毒;如巴基斯坦病毒 。

4、产生于游戏,程式设计人员在无聊时互相编制一些程式输入计算机,让程式去销毁对方的程式,如最早的“磁芯大战”,这样,另一些病毒也产生了 。

5、用于研究或实验而设计的“有用”程式,由于某种原因失去控制而扩散出来 。

6、由于政治、经济和军事等特殊目的 , 一些组织或个人也会编制一些程式用于进攻对方电脑 , 给对方造成灾难或直接性的经济损失 。

- 牡丹吊兰有毒吗,心叶日中花有毒吗

- 冰块怎么做不容易化,怎样让冰块保持不融化

- 抖音怎么制作手动翻照片,抖音图集怎么搞成自己翻?

- 中筋粉和高筋粉的区别有哪些,高筋面粉和中筋面粉的区别

- 锂保存在哪里,锂单质存放在哪?

- 老公生日送什么礼物,送老公生日礼物送什么比较有意义

- 炒蚬子用不用焯水,辣炒蚬子 是先煮一下呢 还是直接炒

- 雅泰角鲨烯胶囊的功效,角鲨烯软胶囊的功效与作用

- 海上交通与陆上交通相比,明显的优势有,陆上运输与海上运输的优势各是什么

- 中国五大名酒,中国五大名酒是什么?